Konglomerat Alphabet pomoże firmom w dotarciu do źródeł cyberataku

6 marca 2019, 05:30Alphabet, konglomerat do którego należy Google, powołał do życia firmę, która oferuje przedsiębiorstwom pomoc w wyśledzeniu źródeł cyberataku. Firma o nazwie Chronicle przygotowała platformę Blackstory. Daje ona klientom dostęp do olbrzymich zasobów Alphabetu, w tym zgromadzonych przez lata przez wyszukiwarkę Google, co powinno ułatwić w zidentyfikowaniu historii i źródła cyberataku.

Wystarczy 15 minut

23 października 2009, 16:43Zaledwie 15-minutowe pozbawienie stymulacji czuciowej może u zdrowych ludzi wywołać halucynacje. Co więcej, zjawisko to występuje także u osób bez szczególnej skłonności do ich doświadczania (Journal of Nervous and Mental Disease).

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.

Adobe poprawia 36 dziur we Flash Playerze

21 czerwca 2016, 10:25Adobe opublikowało nową wersję Flash Playera, w której załatało 36 dziur, w tym jedną typu zero-day, która jest aktywnie wykorzystywana przez cyberprzestępców. Zarówno ta dziura, jak i 34 inne pozwalały na wykonanie dowolnego kodu i przejęcie kontroli nad zaatakowaną maszyną

Chińczycy zaatakowali setki tysięcy firm i organizacji używających Exchange Servera

9 marca 2021, 09:14Co najmniej 30 000 firm i organizacji w USA padło ofiarami ataków, które zostały przeprowadzone dzięki czterem nowo odkrytym dziurom w oprogramowaniu do poczty elektronicznej microsoftowego Exchange Servera. Jak poinformował ekspert ds. bezpieczeństwa, Brian Krebs, chińscy cyberprzestępcy zarazili sieci setki tysięcy organizacji narzędziami,które dają napastnikowi całkowity zdalny dostęp do zarażonych systemów.

Zmiana odzwierciedlenia poprawia pamięć liczbową

10 września 2010, 08:54W miarę rozwoju dzieci w kulturze zachodniej uczą się rozmieszczać liczby na mentalnej prostej. Początkowo niedokładnie odzwierciedlają rzeczywiste zależności, gdyż znajdujące się w pobliżu lewego końca mniejsze liczby są od siebie bardziej oddalone niż umieszczone po prawej wyższe wartości. Gdy odległości dla liczb wyższych i niższych się zrównują, poprawia się pamięć liczbowa maluchów.

Szpiegowskie skanery

14 lipca 2014, 09:58Jeden z chińskich producentów skanerów ręcznych został przyłapany na instalowaniu malware'u w swoich urządzeniach. Firma TrapX donosi, że skanery zostały dostarczone do 8 przedsiębiorstw, w tym wielkiej firmy działającej na rynku robotyki.

Microsoft łata dziesiątki niebezpiecznych luk

9 sierpnia 2017, 11:43Microsoft poprawił ponad 20 dziur pozwalających na przeprowadzenie zdalnych ataków. Część z nich była uznawana za krytyczne. Najpoważniejsza luka, oznaczona CVE-2014-8620, była związana z nieprawidłowym zarządzaniem pamięcią przez Windows Search. Napastnik, który wykorzystałby tę dziurę, mógłby przejąć pełną kontrolę nad systemem, poinformował Microsoft.

Wielkie porządki w Domu Julii

8 stycznia 2008, 19:21Przy ulicy Capello 23 mieści się XIII-wieczny pałac, uznawany za dom Szekspirowskiej Julii Capuletti. To tutaj 17 września członkowie Klubu Julii świętują urodziny swojej ulubienicy. Władze włoskiego miasta postanowiły czasowo zamknąć Casa di Giulietta dla odwiedzających, by usunąć ze ścian tysiące wiadomości pozostawionych przez zakochanych z całego świata.

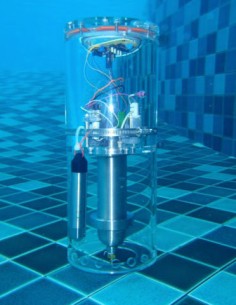

Bakterie wspomagają pomiary temperatury

28 czerwca 2011, 12:09Naukowcy pracujący dla Marynarki Wojennej USA i Korpusu Marines znaleźli proste rozwiązanie problemu wykonywania pomiarów temperatury wód oceanicznych. Opracowali oni urządzenie, które można zanurzyć na zadaną głębokość, pozostaje tam całymi tygodniami, miesiącami albo latami i w oznaczonym czasie wynurza się - a wszystko bez konieczności używania przez nie energii elektrycznej.